Hier ist nichts zu sehen

Die Webseite ist noch im Aufbau, komm gerne später wieder.

Über uns

esc-it ist ein Kollektiv welches Inhalte für IT-Sicherheitstrainings für Aktivist*innen erstellt. Zielgruppe sind Aktivist*innen und Trainer*innen im Kontext des politischen Aktivismus.

Workshops

Falls ihr möchtet, dass wir einen Workshop für euch geben, schreibt uns gerne an!

Termine

24.01.2024 in Frankfurt

Datum: 24.01.2024

Uhrzeit: 18 Uhr

Ort: ExZess, Frankfurt am Main

Beschreibung:

Hallo zusammen,

wir werden am 24.01.2024 um 18:00 Uhr im Exzess einen öffentlichen Vortrag/Input zum Thema IT-Sicherheit für politische Gruppen geben.

Repression gegen linke Politik hat in den letzten Monaten in ganz Deutschland enorm zugenommen. Nancy Faeser versucht schon seit Beginn der laufenden Legislaturperiode das elendige Thema der anlasslosen Vorratsdatenspeicherung und jetzt akut der Chatkontrolle wieder aktiv in den Vordergrund zu rücken, um sie zum Gegenstand aggressiver Gesetzesreformen im Sinne der Repressionsbehörden zu machen.

Der zuletzt abgeschlossene Koalitionsvertrag in Hessen zeigt dies nochmal in dramatischem Ausmaß. Die Behörden sollen nie dagewesene Werkzeuge und Mittel in die Hand gelegt bekommen, mit denen sie mehr oder minder willkürlich Menschen in ihrer tiefsten Privatsphäre überwachen und kontrollieren dürfen.

Die anhaltende Repressionswelle gegen multiple linke Strukturen zeigt hierbei deutlich, welch wichtige Rolle Informationstechnik und digitale Kommunikation hierbei haben.

Es ist zwar nicht unser Anliegen, auf den politischen/juristischen Diskurs Bezug zu nehmen, aber wir wollen einen allgemeinen Überblick liefern, welche Techniken von den Behörden zur Überwachung eingesetzt werden und wie wir uns ggf. davor schützen können.

Dabei wollen wir auf verschiedene Ebenen eingehen, wie bspw. der konkreten Situation auf der Straße, bei Aktionen, auf Demos und auf den alltäglichen Gebrauch von Handys/Laptops etc. abseits der Straße.

Wir planen dabei einen Zeitrahmen von 2 Stunden. Das bedeutet zwar, dass viele Themen nur teilweise angesprochen und nicht komplett ausgeführt werden können, allerdings ist der Abend auch nur als eine öffentliche Informationsveranstaltung gedacht.

Dies als Anstoß genommen, bieten wir den linken Gruppen im Umkreis auch an, Workshops in geschlossenen Räumen durchzuführen, in denen mehr Zeit für Details und etwaige Fragen sein soll. Außerdem hat es sich gezeigt, dass viele Genoss*innen auch Unterstützung bei konkreten Maßnahmen wie bspw. Festplattenverschlüsselung benötigen. Auch dabei bieten wir in diesem Rahmen gerne Hilfe an.

Da wir als Projekt bisher keinerlei Öffentlichkeitsarbeit betrieben und somit keine öffentliche Reichweite haben, möchten wir euch dazu einladen unser Sharepic (+ Beschreibung) auf euren Kanälen zu teilen.

Wir freuen uns auf euch :)

Sprechstunde

Zeit und Ort der angekündigten Sprechstunde werden wir bald hier veröffentlichen.

Präsentation

Die aktuelle Version der Präsentationen könnt ihr hier ansehen.

Datenspürhunde

Im folgenden wird dieser Artikel unter der Creative Commons BY-NC-SA 4.0 von Netzpolitik.org wörtlich zitiert, da dieser das Thema ziemlich gut erklärt:

Der unwiderstehliche Geruch von Festplatten

Bei Hausdurchsuchungen kommen immer öfter auch „Datenspeicher-Spürhunde“ zum Einsatz. Sie können Smartphones, Festplatten und sogar SIM-Karten riechen. Bei deren Ausbildung will sich die Polizei allerdings nicht in die Karten schauen lassen.

Von Polizeihunden, die nach Rauschgift oder Sprengstoff suchen, haben alle schon gehört. Auch von Hunden, die nach Banknoten schnüffeln, auf der Suche nach Steuerflüchtlingen. Am Ende der letzten Dekade kam dann eine neue Ausbildung dazu: Hunde, die Datenträger erschnüffeln – und das Land Sachsen war Vorreiter. Im Fall des massenhaften Kindesmissbrauchs auf einem Campingplatz in Lüdge kam Deutschlands bis dahin einziger „Datenspeicher-Spürhund“ zum Einsatz. In der Folge bildete die Polizei von Nordrhein-Westfalen ebenfalls solche Hunde aus und präsentierte „Odin“, „Jupp“ und „Ali Baba“ auch in sozialen Medien.

Auf der Transparenz-Plattform FragdenStaat gibt es gleich mehrere Anfragen zu Datenspeicher-Spürhunden. Dort hätte man also mehr dazu erfahren können, wie die Polizei Hunde trainiert, damit diese CDs, Festplatten, Speicherkarten, USB-Sticks, Smartphones und SIM-Karten finden. Denn ganz offenbar haben Speichermedien einen ganz eigenen Geruch, den Hunde erkennen, wenn sie auf diesen konditioniert werden. Allerdings hat die NRW-Polizei die Ausbildung der Hunde als „Verschlusssache“ eingestuft und großflächig geschwärzt, und so muss man sich stattdessen auf Medien wie zooroyal und deren Berichterstattung über die „Fellnasen“ verlassen.

In einem Bericht der Süddeutschen Zeitung heißt es, dass die Suche nach Datenträgern viel schwieriger sei als nach Drogen, die einfach stärker riechen würden als die handelsübliche Festplatte. Auch die Polizei Sachsen-Anhalt schreibt in einer Präsentation, dass die Datenträger kaum Geruchsmoleküle freisetzten.

Der sächsische Diensthundeführer sagte der Zeitung damals, dass der Hund die Chemikalien rieche, die zur Herstellung der Speichermedien verwendet werden. Er habe sogar den Eindruck, dass sein Hund Lithium-Ionen-Akkus schneller fände als Handys mit Chrom-Nickel-Batterien und gehe davon aus, dass „Artus“ Lithium riechen könne.

Weil die gesuchten Datenträger so wenig Geruch verströmen, verlange die „Spürarbeit“ eine „hohe, ausdauernde und körperlich anstrengende Leistung“ des Diensthundes, heißt es in den Unterlagen aus Sachsen-Anhalt. Deswegen setze diese Ausbildung „ein fokussiertes, sachliches Spürverhalten des DH [Diensthundes] voraus.“

Belohnung: Beißwurst

Die Polizei NRW selbst verrät auf ihrer Webseite, wie die Suche vor sich geht: „Hört Hank [Hund] das Kommando »Spür!«, beginnt er zu suchen. Bleibt er bewegungslos stehen, weiß Peter Baumeister [Hundeführer]: Er hat etwas gefunden. Als Belohnung bekommt Hank dann sein Lieblingsspielzeug: eine Beißwurst.“

Demnach dauert die Zusatz-Ausbildung eines Spürhundes zum Datenspeicher-Spürhund 20 Tage, welche der Hund zusammen mit seinem Bezugsmenschen absolviert. Nach der Ausbildung darf sich der Mensch dann „Datenspeicherspürhundführer“ nennen. Ein Wort, wie es deutscher kaum klingen könnte.

Forensik

Digitale Forensik

Wenn du dazu etwas beizutragen hast, schau gerne bei dem Issue vorbei und mach mit!

Physische Forensik

Bisher gehen wir hier nicht im Detail drauf ein. Generell sind klassische Forenskimethoden der Strafverfolgung zu beachten. Dazu gehören die Sicherstellung von:

- Faserspuren

- Schuhabdrücke

- Fingerabdrücke

- DNA

- …

All diese Spuren können durchaus schwer zu vermeiden sein, besonders DNA und Faserspuren werden bei so ziemlich jeder Bewegung hinterlassen. Was das allerdings für das spezifische Threatmodelling bedeutet mus gesondert diskutiert werden. Die Analyse von diesen Dingen ist in aller Regel sowohl sehr Zeit als auch Kosten aufwendig. Trotzdem zeigen sich in einzelnen Fallbeispielen, dass verwirrte Cops das auch bei Bagatellen schon angeordnet haben, wie im Beispiel Adbusting Höcke

Persönliche Überwachung

Zu den verschiedenen Arten von verdeckten Ermittler*innen suchen wir nach weiteren Informationen sowie nach Statistiken zu deren Einsätzen. Falls du hierzu etwas beitragen kannst, schau doch gerne mal in die verlinkten Issues rein.

In den letzten Jahren haben sich Fälle von Personen bezogener Überwachung vermehrt. Immer häufiger werden Aktivist*innen Ziele von Zielfahnder*innen, V-Leuten oder anderen Spitzeln des deutschen Repressionsapparates.

Zu den Begrifflichkeiten und Unterschieden:

-

Zielfahnder: Suchen und observieren Personen

-

Tatbeobachter: Das ist die klassische Demo-Zifte. Sie lungern meist in BFE-Einheiten und sind oft bei Demos dabei um Straftaten zu beobachten. Zur besseren Dokumentation machen Sie teilweise während der Demo Bilder von den Personen, deren Kleidung, Rucksäcken oder Schuhen. Sie verfolgen vermeintliche Täter*innen, deren Festnahme teils direkt nach der Demo oder nach nur wenigen Stunden erfolgt. Sie sind vergleichsweise unauffällig, haben also keinen Knopf im Ohr, oder im Ärmel. Das Äußere wird dem entsprechenden Anlass angepasst, gerne auch selbst vermummt.

-

Verdeckte Ermittler*innen (VE): Oftmals wenig inhaltliche Positionierung. Haben nur Zeit bei “spannenden Sachen”.

-

Zivilpolizei: Mit Westen und Knopf im Ohr, erkenntlich am Rand der Demo

-

Vertrauens-/V-Personen: Sie werden gezielt vom Staat aus der Szene angeworben. Sie sitzen in Plena und wissen über Aktion/Leute und beteiligen sich rege am Szene-Leben

Video-/Audioüberwachung

Videoüberwachung - öffentlicher Orte und Plätze

Insbesondere an Anlagen und Einrichtungen der Bahn. Es besteht ein eigener Nutzungsvertrag zwischen Bahn und Bundespolizei, der festlegt, dass die Infrastruktur der Videoüberwachung durch die Deutsche Bahn betrieben wird und die Bundespolizei diese nutzen darf.

Weiter sind oft Orte betroffen, wo es “gehäuft zu Drogenhandel, Diebstahl oder Gewalt kommt”

“Intelligente Videoüberwachung”

Es gab einen Pilotversuch am Berliner Südkreuz 2019 und seit Juni 2023 in Hamburg auf dem Hansaplatz.

2023 implementiert der schweizer Bahnhof in Schaffhausen “intelligente” Kamerasysteme, um das Kaufverhalten von Kund*innen zu analysieren und Ladenmiete nach Kundenaufkommen aufzuschlüsseln.

Seit 2018 wird die Mannheimer Innenstadt mit KI-Technik vom Frauenhofer-Institut in München Überwacht. Von 68 Überwachungskameras der Polizei in Mannheim sind 10 mit “KI-Software” ausgestattet. Der Einsatz dieser Technik wurde im Dez. 2023 bis 2026 verlängert

Bisher sollen alle oben genannten Systeme keine direkte Identifikation von Individuen zulassen. Das heißt, dass die Systeme nur Situationsabhängig den gerade erkannten Personen einen Identifier zuweisen, der nur zur Verarbeitung der jeweiligen Videosequenz dienen soll. Personalien sollen so nicht festgestellt werden können.

In Rheinland-Pfalz gibt es seit 2023 “Handy-Blitzer”, die Autofahrer*innen fotografieren und nach “Handy-am -Ohr” - Situationen analysieren.

In Frankreich werden zu Olympia 2024 massenhaft “intelligente” Verhaltensscanner eingesetzt werden.

Videoüberwachung Demonstrationen

Bei den Ermittlungen zu den G20 Protesten wurde Videomaterial mittels Gesichtserkennung ausgewertet. Hier könnten Details dazu eingefügt werden.

Gesichtserkennung bei G20, nicht zum Identifizieren sondern zum Verfolgen

- Polizei mit Kameras

- Kamerawagen

- Insbesondere hier Datenauswertungen

Video- Audioüberwachung - private Räume

Prinzipiell können private Räume verwanzt werden, auch wenn sich Verdächtige nur ab und zu darin aufhalten.

Phishing

Das Phishing mit E-Mails oder SMS ist zwar im Allgemeinen eher im Kontext von Enkeltricks oder anderem Scam bekannt, doch auch staatliche Akteure nutzen gerne Phishing, um Zielpersonen mit Malware zu infizieren.

Hierbei sind ein paar Sachen zu bedenken. One-Click-Malware, also jene, bei der User*innen proaktiv auf einen Link klicken, oder einen Download tätigen müssen, damit das Gerät infiziert werden kann, ist um einiges günstiger zu haben, als Zero-Click-Lösungen, bei denen Geräte, ohne weiteres Zutun der Nutzenden infiziert werden können.

Außerdem sind Phishingangriffe auch relativ schwierig zurück zu verfolgen. Fliegt das Phishing auf, bleibt trotzdem meist unklar, von wem der Angriff stammt, was eine ziemlich sichere Angriffsposition ermöglicht. Bei einer heimlichen Wohnraumverwanzung aufzufliegen ist deutlich riskanter und alarmiert die Betroffenen. Phishing hingegen landet bei uns allen ständig im Postfach und weckt kaum Misstrauen.

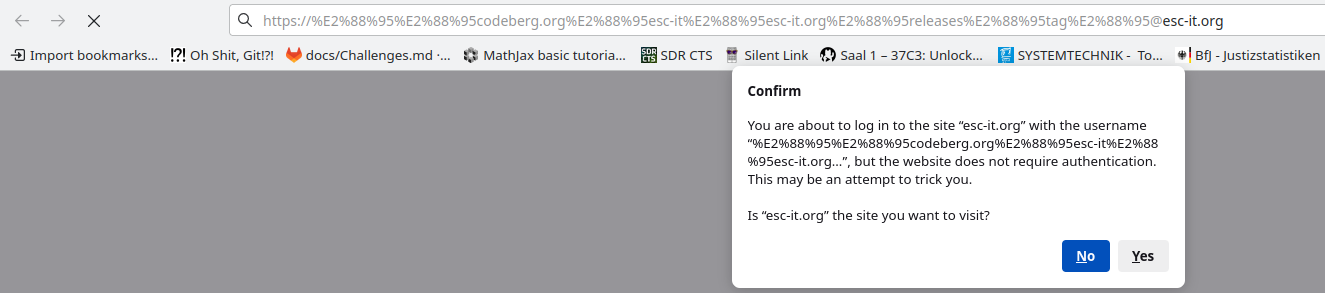

Hier ist ein Beispiel für, durch geschickte Wahl von Unicodezeichen, gefälschte Links. Erkennst du einen Unterschied in den Links? Welcher Link führt auf welche Seite?

Ausnahmsweise, nur zum Lernen, kannst du jetzt auf die beiden Links klicken, um zu sehen was passiert. Hat deine Vermutung gestimmt?

Der 1. Link führt nicht auf codeberg.org sondern auf esc-it.org. Durch das @ wird der Teil davor als Nutzername verwendet. Eigentlich sollte das nicht funktionieren wenn vor dem @ ein / ist, aber im 1. Link sind Unicode Zeichen, die kein “normales” Slash sind.

Manche Browser zeigen bei dem falschen Link sogar eine Warnung an, wie hier in Firefox und dessen Fork Librewolf:

Chromium zeigt beispielsweise keine solche Warnung.

Auffällig an den Links ist, dass am Ende eine Domain steht (…@<esc-it.org>). Aber auch das ist kein eindeutiges Zeichen für Fakes und wird mit immer neuen Top-Level-Domains zunehmend schwer zu erkennen. Hier ein Beispiel mit einer “.zip”-Endung, sodass es sowohl eine .zip-Datei als auch eine .zip-Domain sein könnte:

Achtung: Der erste Link führt auf eine Domain (1312.zip), die nicht uns gehört. Das heißt wir wissen nicht was darauf geschieht. Daher besucht diesen Link bitte nicht einfach, wenn ich nicht genau wisst, was ihr tut.

- https:∕∕codeberg.org∕esc-it∕esc-it.org∕releases∕tag∕@v1312.zip

- https://codeberg.org/esc-it/esc-it.org/releases/tag/v1312.zip

Auch hier führt der erste Link nicht auf eine Zip-Datei auf codeberg.org, der zweite Link aber schon. Hier erscheint auch keine Warnung, weil es die Domain bisher nicht gibt.

- Klickt nicht auf komische Links

- Hinterfragt den Ursprung des Links. Kann das sein, dass mir diese “Adresse” genau diesen Link schickt.

- Geht auf Nummer sicher und sucht die Seite über verifizierbare Wege. Speichert originale Links in euren Passwortmanagern, in Lesezeichen im Browser oder nutzt Suchmaschinen.

- Tippt die Links im Zweifel von Hand ab.

- Das hilft aber nichts, wenn der Link per se ein Fake ist. [systeml1.org] wird Euch so oder so auf die falsche Fährte führen. Hierbei wieder der Verweis auf den Punkt oben drüber um die korrekte URL festzustellen.

Massenüberwachung

Chatkontrolle

Heiß diskutiert in 2023. Stand Okt. 2023 ist auch dieser Form der anlasslosen Massenüberwachung eine Absage erteilt worden. Vom Tisch ist aber auch dieses Thema nicht, da es höchstwarscheineich zu einem der großen Themen im EU-Wahlkampf Mitte 2024 wird.

Vorratsdatenspeicherung

- anlasslose, präventive Speicherung sämtlicher Verkehrsdaten (keine Inhalte)

- EUGH-Urteil (Sep. 2022): rechtswidrig

Quick-Freez

- BKA fordert “Quick-Freez”

- “einfrieren” von Verkehrsdaten nach richterlichem Beschluss (einen Monat lang)

- bisher politisch noch nicht umgesetzt

Datenhygiene

Egal ob bei TKÜ, digitaler Forensik oder Hausdurchsuchungen: Es geht immer um Daten, aus denen euch potentiell ein Strick gedreht werden soll. Deshalb gehört es dazu, sich die Frage, welche Daten wirklich notwendig sind, regelmäßig zu stellen.

Natürlich bereitet das ein bisschen mehr Aufwand, Daten tatsächlich zu vernichten und erfordert vor allem Disziplin.

- Brauchen wir für dieses Treffen ein Protokoll?

- Muss das Handy mit auf die Aktion?/Habe ich vor das Handy für irgendwas zu benutzen?

- Muss ich Freund*innen schreiben, welche coole Aktion ich gerade gemacht habe?

- Selbstdarstellung ist schon vielen zum Verhängnis geworden

- Wenn alle beim Treffen waren, braucht es für manches vielleicht kein Protokoll

Wenn es keine Daten gibt, kommt auch niemand dran. Allerdings kann die Einschätzung einiger weniger, dass die Recherche-Unterlagen jetzt veraltet sind und vernichtet werden können, ein paar Jahre später schwer bereut werden. Der berühmte Aktenordner unter dem Bett wäre aber vielleicht zu riskant gewesen. Wie also Daten sicher aufbewahren? Auf Papier auf jeden Fall nur in den wenigsten Fällen!

Was aber, wenn “euch selbst belastendes Material” entstanden ist? Weg mit dem Mist. Den meisten dürfte jedoch bekannt sein, dass das einfache Löschen von Dateien keineswegs heißt, dass Daten unwiderruflich verschwunden sind. Noch nicht einmal wenn Windows euch warnt, dass mit dem leeren des Papierkorbs aber nun wirklich alles für immer in einem schwarzen Loch verschwindet.

Daten sicher löschen

Um zu veranschaulichen was passiert, wenn Dateien “normal” gelöscht werden gibt es eine Metapher:

Das folgende Szenario gilt aus technischer Perspektive nur bedingt für gängige Arten von Speichern, bspw. für klassische HDD-Festplatten! Bei Flashspeichern wie bspw. SD-Karten, USB Sticks oder SSD’s gibt es noch zusätzliche Dinge zu beachten. Mehr dazu unter “Besonderheiten” weiter unten.

Anna & Arthur’s WG

Anna & Arthur wohnen in einer WG. Ihre Namen und Adresse stehen im Adressbuch (anders als beim Telefonbuch ist hier alles nach Adresse geordnet).

Die Wohnung ist das Speichermedium/Datenträger (Festplatte, USB Stick, SD-Karte, etc) und Anna & Arthur sind die Daten auf dem Datenträger. Das Adressbuch ist die Adressverwaltung des Datenträgers.

Wollt ihr euch nun Arthur auf eurem Bildschirm anzeigen lassen, gebt ihr dem PC die Adresse von Arthur. Dieser geht für euch zu besagter Adresse, holt Arthur aus seiner Wohnung und präsentiert ihn auf dem Bildschirm.

Soweit der Normalbetrieb, wenn Daten im Speicher liegen und benutzt werden.

Leider ist Arthur aber bei der letzten Aktion der Schlauchschal unter die Nase gerutscht, er wurde erkannt und muss nun schnell weg. -> Daten müssen gelöscht werden.

Klickt ihr nun auf “löschen” wandert diese Datei in den Papierkorb. Im Papierkorb ist gar nichts gelöscht; seht das einfach als einen “Noch zu löschende Dateien”-Ordner.

Also leert ihr auch den Papierkorb. Was ist nun passiert? Ist Arthur verschwunden?

Nein, ihr habt lediglich Arthurs Namen aus dem Adressbuch gelöscht. Arthur selbst sitzt noch immer auf seiner Couch und wartet, dass etwas passiert. -> Die Daten liegen physisch noch immer auf dem Datenträger. Sie sind bloß nicht mehr im Adressverzeichnis des Speichers indexiert.

Schauen die Cops nun ins Adressbuch, werden sie Arthurs Namen nicht mehr finden. Doch wenn sie einfach Straße für Straße, Haustür für Haustür absuchen, stoßen sie irgendwann auf Anna & Arthurs WG, in der Arthur immer noch sitzt.

Das führt uns zum Überschreiben mit zufälligen Bits: Anna & Arthur brauchen random Nachmieter*innen. Denn wenn ihre Genoss*innen einziehen, oder eben alles nur mit Nullen überschrieben wird, könnte das Spuren hinterlassen.

Zusammengefasst: Daten sind erst richtig gelöscht, wenn die Adressen im Speicher, auf dem sie lagen, durch andere zufällige Daten überschrieben wurden. Dieser Vorgang ist jedoch in keinem gängigen Betriebssystem (egal ob PC oder Handy) Standard, denn diese löschen nur die Adresseinträge zu den Dateien. Das erfordert also extra Aktionen.

Besonderheiten

- Adressierung: Bei Flashspeichern wie SD-Karten, USB Sticks oder SSDs weiß das Betriebssystem nicht genau, auf welchen exakten Bits die Daten eigentlich liegen. Eine eindeutige Verbindung zwischen physischen Bits und von außen adressierbaren Sektoradressen existiert so nicht. Deshalb können diese Bits auch nicht einfach überschrieben werden, weil gar nicht klar ist, welche denn überschrieben werden sollen.

- Overprovisioning: Noch dazu blockieren diese Arten von Speicher bestimmte Adressblöcke vor externem Schreibzugriff, sogenannte “Reserveblöcke”. Dieses Overprovisioning hat drei Hauptfunktionen: Fehlerkorrektur, Optimierung von Schreibgeschwindigkeit und schont die Lebensdauer des Speichermediums.

- Fehlerkorrektur: Wenn einzelne Speicherzellen fehlerhaft werden (zum bsp. durch Verschleiß), kann der Controller auf diese Reserve zurückgreifen, um zu vermeiden, dass die Daten “kaputt” abgelegt werden.

- Schreibgeschwindigkeit: Da die Reserveblöcke bereits “leer” zur Verfügung stehen, müssen nicht immer erst Zellen gelöscht werden, um sie neu zu beschreiben. Der Controller kann so direkt auf leere Zellen zurückgreifen und sie sofort beschreiben.

- Lebensdauer: Overprovisioning vermeidet durch Rotieren der Daten auf den Speicherzellen, dass einzelne Zellen über eine sehr lange Zeit im immer gleichen Zustand bleiben. Das führt klassischerweise dazu, dass diese Zellen bezüglich ihres “an”- und “aus”-Zustandes asymmetrisch werden. Sie tendieren also eher in die eine, oder die andere Richtung zu kippen. Bei Schreibvorgängen kommt es dann zu Fehlern, weil einem Transistor, der bspw. über Jahre “an” war, nun mit einem extrem kurzen Impuls gesagt wird, dass er nun mal “aus” werden soll. Das passiert aber eventuell nicht, weil er sich schon so lange an “an” gewöhnt hat.

Deshalb reicht es hier nicht aus, mit gängigen Methoden Speicherzellen mit random Bits zu überschreiben. Damit bleiben die Reserveblöcke unangetastet, aus denen aber im Zweifel alte Daten rekonstruiert werden können. Die ATA Spezifikation bietet dafür zwei Befehle: SECURITY ERASE UNIT und ENHANCED SECURITY ERASE UNIT. Ersteres überschreibt nur mit Nullen, zweiteres mit random Bytes. Werden diese Befehle auf eine SSD angewandt, werden auch besagte Reserveblöcke überschrieben. Sowohl unter Linux als auch unter Windows finden sich dafür Kommandozeilen-Tools, die jedoch etwas hacky sein können.

Die meisten SSD Hersteller wie Samsung, Kingston, Western Digital und Co. liefern extra dafür eigene Tools mit, derer sich bedient werden kann.

Diese Tools machen im Prinzip nichts anderes als diese Befehle auf SSDs mit ihrer eigenen (proprietären) Firmware anzuwenden.

Verschlüsselte Daten löschen

Eine effizientere Methode ist die Verschlüsselung. Das folgende gilt für sowohl für rotierende Platten (HDDs) als auch für SSDs:

Wird der Datenträger verschlüsselt, wird ein Key generiert, der im Header (~Kopfzeile) des Speichers abgelegt wird. Dabei werdet ihr aufgefordert ein Passwort für die Verschlüsselung festzulegen. Mit diesem Passwort wiederum wird der im Header liegende Key verschlüsselt - nicht die Daten selbst.

Jede Datenlese- oder Schreiboperation der Daten wird symmetrisch mit dem Key ent-, oder verschlüsselt.

Die Bit-Zustände auf dem physischen Datenträger können auf Grund der mathematischen Eigenschaften moderner Verschlüsselungsalgorithmen nicht von random Bits unterschieden werden. Ein verschlüsselter Datenträger sieht also forensisch genau so aus wie ein zufällig beschriebener.

Um diese Daten nun wieder sicher zu löschen, muss daher nur der Key im Header des Datenträgers gelöscht und überschrieben werden. Das spart nicht nur enorm viel Zeit (dauert nur ein paar Minuten), das schont auch die Lebensdauer des Datenträgers. Ein vollständiges Überschreiben von einer 1TB HDD kann gut und gerne mal mehr als 5 Stunden dauern.

Detailliertere Infos findet ihr beispielsweise hier.

- Daten auf unverschlüsseltem Datenträger: gelöschte Daten lassen Spuren zurück, die wiederhergestellt werden können. Deshalb müssen Daten beim Löschen mit zufälligen (random) Bits überschrieben werden (am besten mehrfach).

- Daten auf verschlüsseltem Datenträger: Diese sind höchstens durch den Key in ihrem Header entschlüsselbar. Dieser Key ist mit einem Passwort gesichert. Wird nur dieser Key gelöscht und überschrieben, können Daten nicht mehr hergestellt werden.

Tool’s zum löschen der Overprovisioning-Sektoren auf SSD’s

Unter Besonderheiten in der Datenhygiene habt schon gesehen, dass zum sicheren löschen von Daten auf SSD’s auch die Reserveblöcke gelöscht werden müssen, die aber für herkömmliche Software nicht zu erreichen sind.

Die meisten Hersteller liefern verschiedene Tool’s aus, mit denen das umgesetzt werden kann. Hier sind die gängigsten aufgelistet. Falls ihr Ergänzungen habt, schreibt uns gerne!

Rollenspiel zu Transport- und E2E-Verschlüsselung und MITM

Dieses Spiel soll versuchen Menschen den Ablauf, nicht aber die Funktionsweise von Netzwerkkommunikation am Beispiel von E-Mails ohne Verschlüsselung, mit Transportverschlüsselung und mit Ende-zu-Ende (und Transportverschlüsselung) zu veranschaulichen. Dabei ist es weniger wirklich ein Spiel, dass Spaß machen soll, sondern dient als eher Mittel dazu das Thema nicht nur mit einem Netzwerkdiagramm erklären zu müssen und somit für nicht-Nerds zugänglicher zu machen.

Rollen

- 2x Server (systemli.org & GMail.com)

- 2x Kommunikationsparteien (Alice & Bob)

- 1x (oder mehr) Polizei (Eve)

- 1x Internet

Material

- 1x Blatt für Text

- 1x Blatt mit E-Mail Metadaten

- 3x Blatt mit IP-Metadaten für die Strecken zwischen den Knoten

- 2x Schild mit Namen der Server

- 2x Schild mit E-Mail und IP-Adresse der Kommunikationsparteien

- 1x kleine Kiste, welche mit Vorhängeschloss verschlossen werden kann (in die das Blatt mit dem Text passt)

- 1x große Kiste (in die die andere Kiste passt)

- 2x Vorhängeschloss

- Stifte

Im Idealfall werden die Blätter laminiert und mit Whiteboardmarker beschrieben. Dann können sie auch wiederverwendet werden.

Ablauf

Als erstes werden die Rollen verteilt. Die Rolle der Polizei sollte am besten ein Mensch ohne großes technisches Wissen übernehmen, sodass für die Angriffe Kreativität gefragt ist. Die restliche Menschen schauen zu.

Die 2 Server und 2 Kommunikationsparteien stellen sich in einem Viereck auf. Die Server und Kommunikationsparteien bekommen die Schilder mit ihren Informationen umgehängt.

Alice schreibt auf das Blatt für den Text eine Nachricht an Bob und auf das Blatt mit den Metadaten die nicht bereits ausgefüllten Metadaten.

Nun werden die verschiedenen Szenarien durchgespielt. Jedes Szenario wird einmal ohne MITM, einmal mit MITM (in unserem Fall durch die Polizei) gezeigt. Dabei ist die Rolle der Polizei angehalten, sich selbst auszudenken wie sie das Szenario angreifen kann. Ausgenommen werden lediglich Angriffe auf Alice und Bob welche nicht Ziel dieses Spiels sind. Zudem wird nicht behandelt inwiefern die Angriffe rechtlich möglich sind oder die Parteien die Daten an Behörden herausgeben würden, alle technisch möglichen Angriffe können behandelt werden. Die Polizei kann nur beim Internet und bei den Servern angreifen.

Wenn der Polizei selbst keine Angriffsmöglichkeit einfällt können die Zuschauenden aushelfen. Wenn auch diese keine Idee haben, kann die Moderation aushelfen.

Anschließend sollen die Zuschauenden erklären was passiert ist, ob der Angriff so funktioniert und welche Daten die Polizei bekommen hat.

Unverschlüsselt

Anna gibt Internet die Blätter mit dem Text und den E-Mail Metadaten, gibt sie dem ersten Server, welcher sie wieder an das Internet gibt, der es zum zweiten Server bringt, der sie erneut dem Internet gibt welches die Blätter schließlich zu Bob bringt. Bei jedem Knoten werden die Blätter mit den IP Metadaten entsprechend ausgetauscht.

Unverschlüsselt – MITM

Mögliche Angriffsziele sind:

- Das Internet

- Die Server

Bei beiden können alle Daten abgegriffen werden.

Transportverschlüsselt

Alice legt beide Blätter in die große Kiste. Diese Kiste wird in dem Spiel zwar nicht verschlossen, jedoch wird darauf hingewiesen, dass sie trotzdem als sicher zu betrachten ist. Bei jedem Knoten werden die Blätter mit den IP Metadaten ausgetauscht, diese sind außen an der Kiste.

Die Kiste wird an das Internet übergeben, dann läuft es weiter wie unverschlüsselt mit der Änderung, dass an jedem Knoten beide Blätter aus der Kiste geholt und anschließend wieder hinein gepackt werden. Dies ist notwendig, da die Server ja die Metadaten brauchen um zu wissen, wohin sie die Mail weiterleiten müssen.

Transportverschlüsselt – MITM

Mögliche Angriffsziele sind:

- Die Server

Dort können alle Daten abgegriffen werden.

Ende-zu-Ende-Verschlüsselung

Die Blätter mit den IP Metadaten können der Einfachheit halber ab hier weggelassen werden. Dabei sollte darauf hingewiesen werden, dass diese eigentlich weiterhin außen an der Kiste für die Transportverschlüsselung wären.

Zuerst wird erklärt, dass es bei Ende-zu-Ende Verschlüsselung einen öffentlichen und einen privaten Schlüssel gibt. Wir stellen denn öffentlichen Schlüssel als vorhängeschloss und den privaten als Schlüssel für das Schloss dar. Es wird kurz darauf hingewiesen, dass dieser öffentliche Schlüssel so ausgetauscht werden muss, dass sicher ist, das dieser auch zu der Person gehört. Für dieses Szenario machen wir das so, dass Bob persönlich zu Alice geht und ihr das Vorhängeschloss gibt.

Nun packt Alice den Zettel mit dem Text in die kleine Kiste, verschließt diese mit dem Vorhängeschloss und packt diese Kiste zusammen mit dem Blatt mit den Metadaten in die große Kiste. und übergibt diese an das Internet. Danach ist der Ablauf wie vorher, die große Kiste wird an jedem Knoten wieder ein und ausgepackt, bei Bob wird schließlich auch die kleine Kiste geöffnet.

Ende-zu-Ende-Verschlüsselung – MITM

Mögliche Angriffsziele sind:

- Die Server

Dort können nun nur die Metadaten abgegriffen werden.

Ende-zu-Ende-Verschlüsselung mit TOFU

Diesmal wird der öffentliche Schlüssel, wie so üblich per E-Mail ausgetauscht ohne das dieser überprüft wird.

- Alice schreibt Bob “gib mal Key”

- Bob schickt Key

- Alice schreibt Ende-zu-Ende verschlüsselt wie oben

Ende-zu-Ende-Verschlüsselung mit TOFU – MITM

Mögliche Angriffsziele sind:

- Die Server

Dort können alle Daten abgegriffen werden.

Der Angriff läuft wie folgt ab:

- Alice schreibt Bob “gib mal key”

- Bob schickt Alice Key

- Polizei greift den Key ab, ersetzt ihn durch eigenen.

- Alice verschlüsselt Nachricht mit Key der Polizei

- Polizei fängt die Nachricht ab und liest sie.

- Polizei verschlüsselt Nachricht neu mit eigentlichem Schlüssel von Bob und sendet sie weiter

So bekommen weder Alice noch Bob etwas von dem Angriff mit die Polizei kann jedoch alles mitlesen. Durch den Austausch des Keys durch die Polizei wird hier ein zweites Vorhängeschloss benötigt.

Freund*innen

Hier sind einige andere tolle Kollektive, Initiativen und Gruppen.

IT-Sicherheit für Aktivisti

Diese Gruppen geben Workshops zu IT-Sicherheit für Aktivisti oder bieten offene Sprechstunden an. Einige davon bieten auch Workshops zu anderen Themen an.

- Skills for Utopia

- resist.berlin

- Datenschutzgruppe der Roten Hilfe

- Zucker im Tank

- Cryptosprechstunde Berlin

- ignite! Kollektiv

Andere politische Workshops

Diese Gruppen bieten zu anderen politischen Themen Workshops an.

- stuhlkreis_revolte

- skills for action

- aufbegehren

- fem*ergenz

- Gegen_Gewalt

- kikk-Kollektiv

- Kipp.Punkt Kollektiv

- Educat Kollektiv

- Organisiert euch!

- Netzwerk Selbsthilfe

- Wort.Wechsel

- Kurve Wustrow

- Werkstatt für gewaltfreie Aktion Baden

- Attac

Weiteres Material

Hier sind einige weitere Materialien zum Thema verlinkt, welche wir teilweise auch als Quelle verwendet haben. Vielen Dank an die Ersteller*innen.

Einige der Quellen enthalten teilweise veraltete oder unvollständige Informationen. Bitte bedenkt das, schaut euch mehrere Quellen an, recherchiert selbst und fragt im zweifel bei den Gruppen oder uns nach.

Deutsch

- beschlagnahmt.org

- Datenschutzgruppe der Roten Hilfe

- esc-ctrl

- Sicherheitsratgeber vom ABC Dresden

- prism break

- systemli Wiki

Englisch

- No Trace Project

- The Hitchhiker’s Guide to Online Anonymity

- OpSec von Riot Medicine

- Privacy Handbuch

- Digital First Aid

- Surveillance Self-Defense von der EFF

- security in-a-box

- Tactical Tech

- riseup.net

Lizenz

Sämtlicher Inhalt ist über die CC0 Lizenz in der Public Domain, soweit keine externe Quelle verlinkt oder abweichendes angegeben wurde. Weitergabe und Druck ausdrücklich erwünscht.

Wir freuen uns, wenn ihr “esc-it” als Quelle nennst und verlinkst: https://esc-it.org

Kontakt

E-Mail: esc-it@systemli.org (PGP-Key)

Fingerprint:

0BDB 1EB8 2477 0874 9876 DAE0 B923 BEA9 EAAF 0B15

Uns abmahnen?

Sie haben eine Rechtsverletzung auf dieser Seite festgestellt? Dann wären wir für einen Hinweis dankbar und beseitigen die Ursache umgehend. Bei den verwendeten Bilder haben wir stets die Quelle verlinkt. Sollten Sie doch gleich Ihren Anwalt auf uns hetzen oder selbst ein zweifelhafter Abmahnanwalt sein, stellen Sie sich auf ein langes Verfahren bis zur letzten Instanz ein.

Haftungsausschluss

Trotz sorgfältiger inhaltlicher Kontrolle übernehmen wir keine Haftung für die Ziele externer Links. Für den Inhalt der verlinkten Seiten sind ausschließlich deren Betreibende verantwortlich. Wir übernehmen keinerlei Gewähr für die Aktualität, Vollständigkeit und Richtigkeit der dort bereitgestellten Informationen.

Werden uns Rechtsverletzungen bekannt, werden die externen Links durch uns unverzüglich entfernt.

Datenschutz

Wir tracken unsere Besuchenden nicht, analysieren diese nicht und setzen keine Cookies. Was unser Hoster macht, können wir hingegen nicht überprüfen, dessen Datenschutzerklärung findet sich hier.